|

◆ GRE - コンフィグ設定

GREの設定は、GREトンネリングを行うCiscoルータでTunnelインタフェースを作成する必要があります。

◆ Tunnelインターフェースの作成

(config)# interface tunnel number

(config-if)# ip address address mask

(config-if)# tunnel source address | interface

(config-if)# tunnel destination address

(config-if)# tunnel mode gre ip

| コマンド引数 |

説明 |

| number |

任意のTunnelインターフェースの番号を指定(対向機器と合わせる必要なし)

|

| address mask |

Tunnelインターフェース用のIPアドレスを指定 |

| tunnel source address |

GREトンネルの送信元IPアドレスを指定(ここで指定したIPがGREヘッダの送信元IP) |

| tunnel destination address |

GREトンネルのあて先IPアドレスを指定(ここで指定したIPがGREヘッダのあて先IP) |

tunnel source address で指定したIPアドレスから、tunnel destination address で指定したIPアドレスに

IP到達性があることが、GREトンネリングをはれる前提です。PINGなどでその応答があるかを確認します。

トンネルモードをGREにする設定(tunnel mode gre ip)はデフォルト設定なのでコマンド入力は不要です。

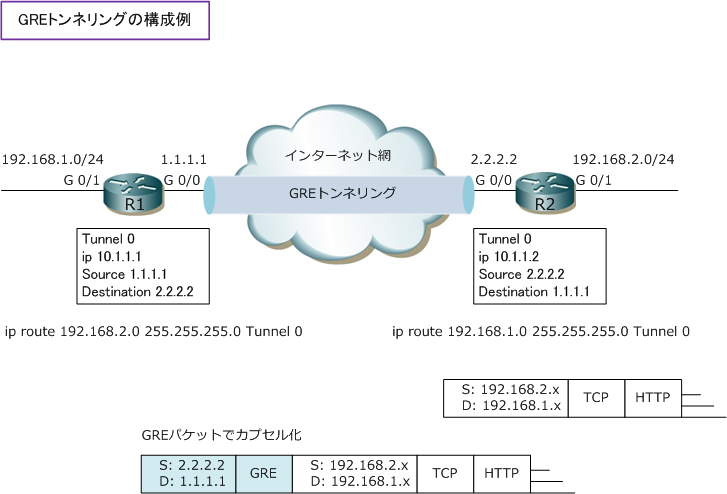

◆ GRE - コンフィグ設定例

R1 - configuration

interface GigabitEthernet 0/0

ip address 1.1.1.1 255.255.255.252

interface GigabitEthernet 0/1

ip address 192.168.1.254 255.255.255.0

interface tunnel 0

ip address 10.1.1.1 255.255.255.0

tunnel source 1.1.1.1

tunnel destination 2.2.2.2

ip route 192.168.2.0 255.255.255.0 tunnel 0

|

R2 - configuration

interface GigabitEthernet 0/0

ip address 2.2.2.2 255.255.255.252

interface GigabitEthernet 0/1

ip address 192.168.2.254 255.255.255.0

interface tunnel 0

ip address 10.1.1.2 255.255.255.0

tunnel source 2.2.2.2

tunnel destination 1.1.1.1

ip route 192.168.1.0 255.255.255.0 tunnel 0

|

◆ GRE - コンフィグ設定例 - ダイナミックルーティングの使用

ダイナミックルーティングを使用する場合も、そのルーティング対象はプライベートIPアドレス部分だけです。

R1 - configuration

interface GigabitEthernet 0/0

ip address 1.1.1.1 255.255.255.252

interface GigabitEthernet 0/1

ip address 192.168.1.254 255.255.255.0

interface tunnel 0

ip address 10.1.1.1 255.255.255.0

tunnel source 1.1.1.1

tunnel destination 2.2.2.2

router ospf 1

network 192.168.1.254 0.0.0.0 area 0

network 10.1.1.1 0.0.0.0 area 0

|

R2 - configuration

interface GigabitEthernet 0/0

ip address 2.2.2.2 255.255.255.252

interface GigabitEthernet 0/1

ip address 192.168.2.254 255.255.255.0

interface tunnel 0

ip address 10.1.1.2 255.255.255.0

tunnel source 2.2.2.2

tunnel destination 1.1.1.1

router ospf 1

network 192.168.2.254 0.0.0.0 area 0

network 10.1.1.2 0.0.0.0 area 0

|

◆ トンネルインターフェースのデフォルトモード

トンネルインターフェースのデフォルトのモードはGREです。つまり tunnel mode gre ip がデフォルトで

コンフィグに入っています。GRE以外のトンネルモードでトンネリングしたい時は以下の中から設定します。

Cisco(config)# interface tunnel 0

Cisco(config-if)#tunnel mode ?

aurp AURP TunnelTalk AppleTalk encapsulation

cayman Cayman TunnelTalk AppleTalk encapsulation

dvmrp DVMRP multicast tunnel

eon EON compatible CLNS tunnel

gre generic route encapsulation

protocol

ipip IP over IP encapsulation

iptalk Apple IPTalk encapsulation

ipv6ip IPv6 over IP encapsulation

nos IP over IP encapsulation (KA9Q/NOS

compatible)

|

◆ GRE トンネルのキープアライブ

GER Tunnelインターフェースの up/down の条件は、tunnel destination address の経路を知っているか

どうかです。つまり、ルーティングテーブルにdestinationへのルートが見えれば「up」の状態になります。

従って、destinationへのルートをスタティックルートで定義する場合、そのスタティックルートが消えない

限りdestinationアドレスを持つ対向ルータのI/Fがdownしても、自身のTunnel I/Fは down にはなりません。

この問題を解決すべく、現在のIOSではTunnelインターフェースにおいてもKeepaliveがサポートされるよう

になりました。keepaliveコマンドの period はkeepaliveパケットの送出間隔の定義です。そして retries は

keepaliveパケットのリトライ数です。retries を超えた場合、Tunnelインターフェースが down になります。

Cisco(config)# interface tunnel 0

Cisco(config-if)# keepalive ?

<0-32767> Keepalive period

(default 10 seconds)

Cisco(config-if)# keepalive 5 ?

<1-255> keepalive retries

|

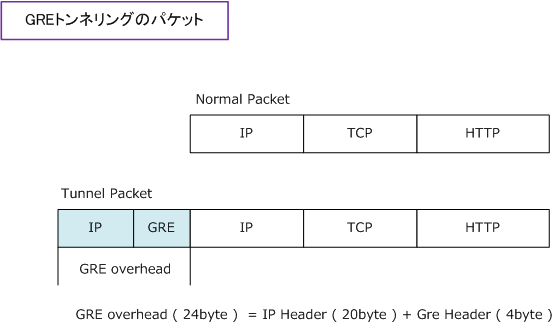

◆ GREインターフェースのMTUサイズ

パケットフォーマットの通り、GRE TunnelインターフェイスのIP MTUサイズは、デフォルトでは物理I/Fの

MTUより24バイト少ないことから1476バイトとなります。適切なMTUサイズに合わせて適切なTCPサイズを

ip tcp adjust-mss コマンドをLAN側に適用することにより無駄なパケットのフラグメントを防げます。

例えば、ip tcp adjust-mss 1436 と設定した場合、このインターフェースから着信するTCPセッションは

TCP SYNパケットでのMSS値が 1436byte でネゴシエーションが行われるようになり、エンドホストは

この値より大きいTCP/IPパケットを送信しなくなります。それによりフラグメント問題が解消されます。

※ PPPoE接続でGRE over IPsecを実装する場合の最適なMTUサイズは、理論値の算出だけでなく十分に検証して定義しましょう。

|